Das meiste, was wir heute online tun, läuft über Cloud-Dienste. Ihre E-Mails, die Speicherung von Dateien und sogar der Chatbot, dem Sie vor fünf Minuten eine Frage gestellt haben. All das befindet sich in der Cloud-Infrastruktur von jemandem. AWS, Azure, GCP, was immer Sie wollen.

Und für Unternehmen ist der Wandel sogar noch aggressiver. Die Unternehmen setzen neue SaaS-Tools ein, wechseln zwischen Anbietern und skalieren schnell.

Das Problem ist jedoch, dass jedes Mal, wenn man einen neuen Dienst hinzufügt oder zwischen Plattformen wechselt, Lücken entstehen.

- Unterschiedliche Berechtigungen

- Verschiedene Identitätskonfigurationen

- Und sogar unterschiedliche Sicherheitsrichtlinien

Daher ist es für Sicherheitsteams nur natürlich, wenn sie nicht immer Schritt halten können.

Und das Schlimmste daran ist, dass die Angreifer dies sehr gut wissen. Sie scannen Cloud-Umgebungen und suchen nach genau diesen Schwachstellen, im Cloud-Jargon “Vulnerabilities” genannt.

Dinge wie eine falsch konfigurierte API, veraltete Anmeldedaten und eine Zugriffsrichtlinie, die seit Monaten nicht mehr überprüft wurde, sind allesamt Schwachstellen, auf die Angreifer abzielen können. Ihr Ziel ist immer dasselbe: eindringen, Daten abgreifen, verkaufen.

Deshalb ist es heute wichtiger denn je, eine Reihe solider Tipps zur Cloud-Sicherheit in der Tasche zu haben.

In diesem Blog geht es um praktische Maßnahmen, die Sie tatsächlich anwenden können.

Wichtigste Erkenntnisse

- Cloud-Sicherheit bezieht sich auf eine Reihe von Kontrollen, Richtlinien und bewährten Verfahren, die digitale Daten, Identitäten und alle anderen persönlichen Informationen schützen.

- Das Modell der geteilten Verantwortung bei der Cloud-Sicherheit ist ein grundlegendes Konzept, das man kennen sollte, wenn man auf Cloud-Dienste zugreift: Unternehmen schützen ihre Dienste, Sie schützen Ihre Daten.

- Die Nutzer müssen ihre Daten im Ruhezustand und bei der Übertragung verschlüsseln, regelmäßig Sicherungskopien wichtiger Dateien erstellen, die Administratorrechte einschränken und ihre Cloud-Aktivitäten regelmäßig überwachen.

- Die Einrichtung einer Multi-Faktor-Authentifizierung (MFA) ist die beste Cloud-Sicherheitspraxis.

- Angesichts des KI-Booms ist es unerlässlich, dass Unternehmen und Nutzer geeignete Sicherheitsprotokolle implementieren, die KI-generierte Anfragen erkennen können, die einen nicht autorisierten Zugriff auf Cloud-Daten versuchen.

Was ist Cloud-Sicherheit?

Cloud-Sicherheit bezieht sich auf eine Reihe von Kontrollen, Richtlinien und bewährten Verfahren, die digitale Daten, Identitäten und alles andere, was Sie in der Cloud speichern, schützen.

Diese Kontrollen und Sicherheitsrichtlinien steuern, wie Sie auf Daten in Cloud-Umgebungen zugreifen können.

Große Unternehmen haben Zugang zu mehreren Cloud-Umgebungen, so dass die Cloud-Sicherheit dazu beiträgt, dass die Richtlinien konsistent bleiben, während sich Ressourcen zwischen diesen Cloud-Umgebungen bewegen, um die Arbeit zu erledigen.

Machen Sie sich nie wieder Sorgen, dass KI Ihre Texte erkennt. Undetectable AI Kann Ihnen helfen:

- Lassen Sie Ihr AI-unterstütztes Schreiben erscheinen menschenähnlich.

- Bypass alle wichtigen KI-Erkennungstools mit nur einem Klick.

- Verwenden Sie AI sicher und zuversichtlich in Schule und Beruf.

Stellen Sie sich das so vor, dass Sie bei einem Umzug quer durchs Land zuverlässige Sicherheitstools benötigen, um sich vor unbekannten Bedrohungen zu schützen. In ähnlicher Weise hilft die Cloud-Sicherheit, Ihre Daten in der Cloud mit einer Reihe von konsistenten und zuverlässigen Sicherheitstools und -richtlinien zu schützen.

Die Modell der geteilten Verantwortung bei der Cloud-Sicherheit ist ein wichtiges Konzept, das man kennen muss. Jeder Anbieter von Cloud-Diensten hat seine eigenen Strategien und Richtlinien, um die Sicherheit seiner Infrastruktur zu gewährleisten.

Sie hingegen sind dafür verantwortlich, was in der Cloud läuft, und müssen daher Ihre eigene Konfiguration und Ihren eigenen Datenschutz verwalten.

Dieses gemeinsame Modell kann eine dynamische Angriffsfläche schaffen. Cloud-Sicherheit hilft, dieses Risiko einzudämmen und Bedrohungen zu erkennen, bevor sie ausgereift sind.

Wird dies missverstanden oder verlässt man sich nur auf die Sicherheitsstrategien des Cloud-Dienstleisters, können die eigenen Daten gefährdet werden. Daher müssen beide Parteien ihre Verantwortlichkeiten und Rollen verstehen, um Cyberangriffe zu verhindern.

Sie können sich die Cloud-Sicherheit auch als einen Werkzeugkasten vorstellen, der Verschlüsselung beinhaltet, Multi-Faktor-Authentifizierung (MFA), Firewalls und Laufzeitschutz. Diese Tools arbeiten zusammen, um Ihre Daten in der Cloud sicher zu halten.

Warum Cloud-Sicherheit im Jahr 2026 noch wichtiger wird

Im Jahr 2026 wechseln immer mehr Unternehmen zu cloudbasierten Diensten, um höhere Geschwindigkeiten und Flexibilität zu erreichen und von überall auf der Welt auf Daten zugreifen zu können.

Aber auch bei den Cloud-Diensten ist eine deutliche Zunahme von Cyberangriffen zu verzeichnen.

Im Juli 2019 gab Capital One eine der größten Datenschutzverletzungen in der Geschichte des Bankwesens bekannt. Die Daten von mehr als 100 Millionen US-Kunden und 6 Millionen Kanadiern wurden offengelegt, hauptsächlich von Kreditkartenanträgen, die bis ins Jahr 2005 zurückreichen.

“Die größte Kategorie von Informationen, auf die zugegriffen wurde, waren Informationen über Verbraucher und kleine Unternehmen zum Zeitpunkt der Beantragung eines unserer Kreditkartenprodukte von 2005 bis Anfang 2019”, bestätigte der fünftgrößte Kreditkartenaussteller in den USA.

Das war schlimm. Aber die Angriffsfläche im Jahr 2026 sieht ganz anders aus als damals.

Unternehmen führen heute Workloads in mehreren Clouds aus, entwickeln ständig neue Services und verwalten weit mehr Identitäten, als ihre Sicherheitsteams realistischerweise verfolgen können.

Eine falsch konfigurierte Richtlinie, eine ungeschützte API, und schon haben Sie jemandem die Schlüssel in die Hand gegeben.

Denken Sie daran, dass Cyber-Kriminelle Profis sind und diese Schwachstellen ausnutzen können, bevor wir überhaupt merken, dass sie existieren.

Um das Gewicht der Bedeutung der Cloud-Sicherheit im Jahr 2026 zu analysieren, kann eine durchschnittliche Datenverletzung einen Geschäft 4,4 Millionen Dollar. Die Fähigkeit, sich gegen diese Mätzchen zu wehren, wird daher immer mehr zur Existenzsicherung.

Per Microsofts Bericht zur digitalen Verteidigung, ist die Identität der anfälligste Einstiegspunkt für Angreifer. Der Bericht hat 600 Millionen Identitätsangriffe pro Tag aufgezeichnet. Das bedeutet, dass sich Angreifer als Sie ausgeben können, um Zugang zu Ihren wertvollen Informationen zu erhalten.

Octo Tempest, auch bekannt als Scattered Spider, UNC3944 oder 0ktapus, ist für seine raffinierten Identitätsangriffe bekannt. Sie sind sogar dafür bekannt, die Multi-Faktor-Authentifizierung (MFA) zu umgehen und legitime Benutzer zu imitieren.

Daher ist die Cloud-Sicherheit im Jahr 2026 wichtiger denn je, um Ihre Daten vor solch raffinierten und informierten Cyberkriminellen zu schützen, die rund um die Uhr darauf bedacht sind, Ihre Daten zu hacken, während Sie zwischen Cloud-Diensten wechseln.

Im Folgenden finden Sie einige wichtige Sicherheitstipps für die Hybrid-Cloud, damit Ihre Daten rund um die Uhr sicher sind.

Tipps zur Cloud-Sicherheit, die Ihre Abwehrkräfte stärken

Verwenden Sie die Multi-Faktor-Authentifizierung

MFA fügt im Grunde einen zusätzlichen Schritt hinzu, wenn Sie sich bei Ihrem System oder Ihrer Cloud anmelden.

Anstatt einfach Ihr Passwort einzugeben und sich anzumelden, fordert das System Sie auf, Ihre Identität durch etwas anderes zu bestätigen, z. B. durch einen an Ihr Telefon gesendeten Code, einen Fingerabdruck-Scan oder eine Authentifizierungs-App.

Selbst wenn also jemand Ihr Kennwort stiehlt, kann er ohne diese zweite Überprüfung nicht eindringen, und Sie werden schnell herausfinden, dass jemand versucht, auf Ihre Cloud zuzugreifen.

Im Jahr 2026 ist der Verzicht auf MFA für Ihre Cloud-Konten einfach nur fahrlässig. Es ist einer der einfachsten Cloud-Sicherheitstipps für Unternehmen und blockiert einen großen Teil der unbefugten Zugriffsversuche, bevor sie überhaupt begonnen haben.

Beschränken Sie die Administratorrechte sorgfältig

Strenge Kontrolle darüber, wem Sie etwas geben Admin-Rechte für Ihre Cloud-Daten. Wenn Sie Unternehmer sind, stellen Sie sicher, dass nur einige wenige vertrauenswürdige Personen Administratorrechte haben, und zwar nur diejenigen, die entweder Entscheidungsträger sind oder Ihre Cloud verwalten.

Sie können auch rollenbasierten Zugriff (RBAC) verwenden. Dies bedeutet, dass Sie Personen rollenspezifische Berechtigungen für Cloud-Dienste erteilen.

Achten Sie auch darauf, den Zugang zu entfernen, wenn ein Mitarbeiter aus dem Unternehmen ausscheidet, und ändern Sie bei Bedarf die Anmeldedaten.

Regelmäßige Überprüfung des Zugangs

Für die meisten von Ihnen genutzten Cloud-Dienste gibt es eine Einstellung, über die Sie festlegen können, welche Geräte Zugriff auf Ihr Konto haben.

Überwachen Sie diesen Zugang regelmäßig und stellen Sie sicher, dass kein unbefugtes oder verdächtiges Gerät Zugang zu Ihrem Konto hat.

Wenn Sie auf ein verdächtiges Gerät stoßen, melden Sie es sofort ab und ändern Sie Ihre Passwörter für diesen Cloud-Dienst.

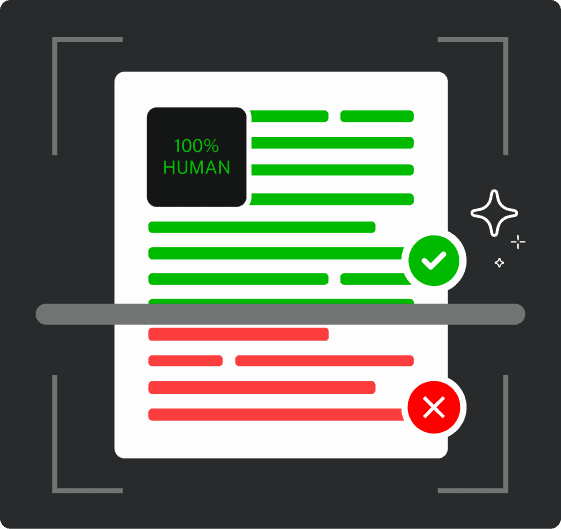

Wenn Sie Unternehmer sind, können Sie sich auf Undetectable AIs AI Humanizer um Ihren Mitarbeitern die internen Sicherheitsrichtlinien und -strategien auf klare, natürliche und menschliche Weise zu erklären.

Schutz sensibler Daten in der Cloud

Wie wir bereits besprochen haben, verfügen die Anbieter von Cloud-Diensten über eine eigene Sicherheitsinfrastruktur zum Schutz ihrer Dienste. Ihre Daten hingegen sollten geschützt durch Sie.

Daher sollten Sie einheitliche Sicherheitsstrategien für alle von Ihnen genutzten Cloud-Dienste umsetzen.

Das bedeutet, dass die folgenden Tipps befolgt werden sollten.

Verschlüsselung von Daten im Ruhezustand

Wenn Ihre Daten auf Servern, in Datenbanken und in der Cloud gespeichert sind, sollten sie verschlüsselt werden. Das bedeutet, dass sie in ein unlesbares Format konvertiert werden, auf das nur autorisierte Benutzer mit Entschlüsselungsschlüsseln zugreifen können.

Dies kann Ihre Daten im Falle eines Cloud-Angriffs schützen.

Verschlüsselung von Daten bei der Übermittlung

Wenn Ihre Daten zwischen Servern und Geräten hin- und hergeschoben werden, können sie gegen Cyber-Bedrohungen immun sein. Verwenden Sie starke Chiffren und verschlüsseln Sie Ihre Daten mit Ihren eigenen Schlüsseln, wenn Sie sie in der Cloud speichern.

Cloud-Anbieter wie AWS, Azure und GCP bieten Verschlüsselungstools an. Stellen Sie sicher, dass Sie diese aktivieren und entsprechend konfigurieren, um vor Cyber-Bedrohungen geschützt zu sein.

Sichern Sie regelmäßig wichtige Dateien

Sich ausschließlich auf Cloud-Dienste für Ihre wertvollen persönlichen Daten zu verlassen, ist möglicherweise keine gute Idee.

Was Sie tun können, ist, Ihre wichtigen Daten regelmäßig zu sichern, um sie vor Datenverlust, Cyberangriffen und versehentlichem Löschen zu schützen.

Achten Sie darauf, dass Sie Ihre Sicherungskopien in einer separaten und sicheren Umgebung aufbewahren. Befolgen Sie die 3-2-1-Regel: Bewahren Sie drei Kopien Ihrer Daten auf zwei verschiedenen Datenträgern auf, von denen eine an einem anderen Ort gespeichert wird.

Vorsicht vor AI-generierten Anfragen

Da sich KI täglich weiterentwickelt, müssen Sie Sicherheitsprotokolle implementieren, die Falschmeldungen erkennen können, wenn eine von KI generierte Anfrage versucht, unbefugten Zugriff auf Ihre Cloud-Daten zu erhalten.

Sie können sich auf AI-Detektor von Undetectable AI, um Sie bei der Erkennung ungewöhnlicher, von KI generierter Anfragen zu unterstützen und Fehlalarme zu vermeiden und so die Datenintegrität und -sicherheit zu gewährleisten.

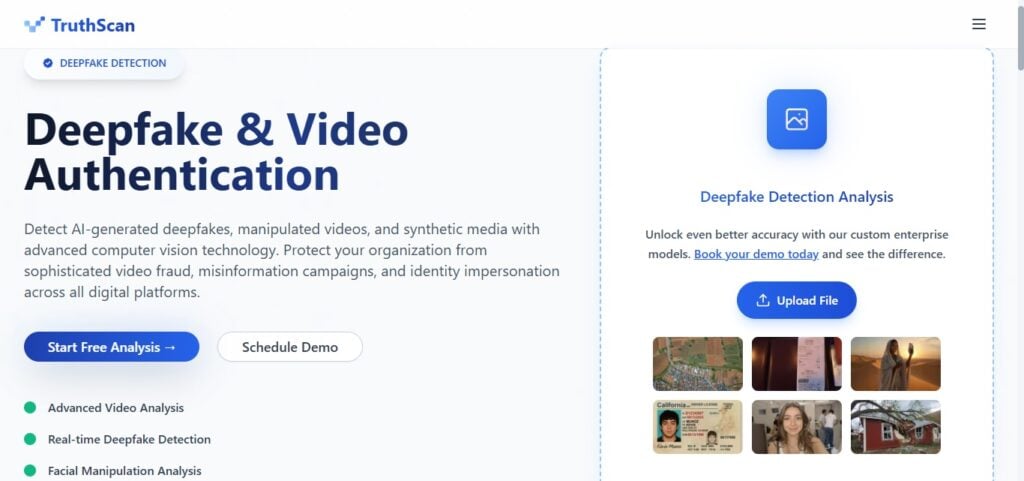

Erkennung von Deepfake und KI-basierten Bedrohungen

Was vor ein paar Jahren noch niemandem auffiel, ist heute ein echtes Problem: Deepfakes, die für den Zugriff auf Cloud-Konten verwendet werden.

Jemand erstellt ein gefälschtes Video oder einen gefälschten Audioclip von Ihnen, vielleicht unter Verwendung von bereits öffentlich zugänglichem Material, und verwendet es, um die Identitätsprüfung zu umgehen.

Einige Cloud-Dienste verwenden eine sprach- oder videobasierte Authentifizierung, und genau hier wird es gefährlich. Ein ausreichend überzeugender Deepfake kann diese Systeme dazu bringen, jemandem Zugang zu gewähren, der nicht Sie sind.

Und es geht nicht nur um das Einloggen. Gefälschte Audioaufnahmen eines CEOs, der die IT-Abteilung auffordert, die Anmeldedaten zurückzusetzen oder Zugang zu einer bestimmten Umgebung zu gewähren. Diese Art des Social Engineering findet bereits statt.

Die Qualität dieser Fälschungen ist inzwischen so gut, dass es nicht mehr realistisch ist, sie manuell zu erkennen.

Um Ihre Cloud-Daten vor diesen bösartigen Anfragen zu schützen, können Sie TruthScan's Deepfake-Erkennung Werkzeug und Kampf gegen Identitätsmanipulation.

Das Tool analysiert Video- und Audiodaten auf Anzeichen für eine KI-Erzeugung, die dem menschlichen Auge oder Ohr entgehen würden. So können Sie überprüfen, ob eine Anfrage tatsächlich von demjenigen kommt, der sie vorgibt zu sein.

Proaktive Überwachung der Cloud-Aktivitäten

Der häufigste Fehler, der bei Cloud-Konten gemacht wird, ist, dass man die Sicherheit einrichtet und sie dann vergisst. Warum? Weil sich die Dinge ständig ändern.

Neue Geräte werden angeschlossen, Berechtigungen werden aktualisiert, oder jemand installiert eine Integration eines Drittanbieters, ohne jemanden zu informieren.

Deshalb sollten Sie bei jedem von Ihnen genutzten Cloud-Dienst Aktivitätsprotokolle und Prüfpfade aktivieren. Bei den meisten Anbietern ist dies bereits integriert, aber oft ist es nicht standardmäßig aktiviert.

Richten Sie Echtzeitwarnungen ein, damit Sie sofort wissen, wenn sich ein nicht erkanntes Gerät anmeldet oder jemand versucht, die Berechtigungen außerhalb der normalen Geschäftszeiten zu ändern.

Und überprüfen Sie diese Protokolle nach einem bestimmten Zeitplan. Nicht nur, wenn sich etwas ungewöhnlich anfühlt. Viele Sicherheitsverstöße bleiben monatelang unentdeckt, weil sich niemand die Daten ansieht, die den Verstoß frühzeitig erkannt hätten.

Aufbau einer auf Sicherheit ausgerichteten Kultur

Wenn Sie sich für einen neuen Cloud-Dienst anmelden, sollten Sie vor allem darauf achten, dass dieser über einheitliche Sicherheitsrichtlinien verfügt.

Außerdem sollten Sie auf Ihrer Seite sicherstellen, dass Sie auch für Ihr Konto strenge Sicherheitsrichtlinien eingeführt haben.

Wenn Sie Unternehmer sind, sollten Sie Ihre Mitarbeiter regelmäßig über die Sicherheitsrisiken in der Cloud aufklären und ihnen Tipps geben, wie sie ihre Daten in der Cloud schützen können und was die besten Praktiken für die Cloud-Sicherheit sind.

Stellen Sie sicher, dass Sie eine sicherheitsorientierte Kultur aufbauen. Stellen Sie sicher, dass alle Mitarbeiter die Sicherheitsprotokolle einhalten, die Sie für Ihr Unternehmen festgelegt haben. Dies hilft Ihnen, die Daten Ihrer Mitarbeiter sicher zu halten.

Entdecken Sie unseren KI-Detektor und Humanizer im untenstehenden Widget!

Schlussgedanken

Die Cloud-Sicherheit im Jahr 2026 ist für die Nutzung von Cloud-Diensten unerlässlich. Ohne sie können Nutzer den Zugriff auf ihre Daten verlieren, darunter Bankkonten, persönliche Identitätsdaten und Geschäftsunterlagen, die allesamt für den Lebensunterhalt entscheidend sind.

Die KI-Seite von Dingen wie Deepfakes, KI-generiertem Phishing und synthetischen Identitätsangriffen macht dies noch dringlicher.

Mit KI-Erkennungstools in Ihrem Arbeitsablauf gibt Ihnen die Möglichkeit, zu erfassen, was das menschliche Urteilsvermögen allein nicht vermag.

Die Nutzer müssen ihre Daten im Ruhezustand und bei der Übertragung verschlüsseln, regelmäßig Backups von wichtigen Dateien erstellen, die Administratorrechte einschränken und ihre Cloud-Aktivitäten regelmäßig überwachen. Darüber hinaus ist die Verwendung einer Multi-Faktor-Authentifizierung (MFA) bei der Nutzung von Cloud-Diensten eine Faustregel für 2026.

Durch die Umsetzung dieser Sicherheitsrichtlinien und die entsprechende Konfiguration der Cloud-Sicherheitsprotokolle können Nutzer und Unternehmen Cyberangriffe abwehren und Cloud-Dienste weiterhin effizient in einer sicheren und zuverlässigen Umgebung nutzen.

Fügen Sie Ihrem Content-Workflow eine zusätzliche Schutzschicht hinzu mit Nicht nachweisbare AI’fortschrittliche Erkennungswerkzeuge.