Większość tego, co robimy dziś online, działa w oparciu o usługi w chmurze. Twoje e-maile, przechowywanie plików, a nawet chatbot, któremu zadałeś pytanie pięć minut temu. Wszystko to znajduje się w czyjejś infrastrukturze chmury. AWS, Azure, GCP, jak zwał tak zwał.

W przypadku firm zmiana ta była jeszcze bardziej agresywna. Firmy podłączają nowe narzędzia SaaS, przeskakują między dostawcami i szybko się skalują.

Problem polega jednak na tym, że za każdym razem, gdy dodajesz nową usługę lub migrujesz między platformami, tworzysz luki.

- Różne uprawnienia

- Różne konfiguracje tożsamości

- A nawet różne polityki bezpieczeństwa

Jest więc naturalne, że zespoły ds. bezpieczeństwa nie zawsze mogą nadążyć.

Najgorsze jest to, że atakujący doskonale o tym wiedzą. Skanują środowiska chmurowe i szukają dokładnie tego rodzaju słabych punktów lub, w żargonie chmurowym, “luk w zabezpieczeniach”.

Rzeczy takie jak źle skonfigurowany interfejs API, nieaktualne dane uwierzytelniające i polityka dostępu, której nikt nie sprawdzał od miesięcy, to luki w zabezpieczeniach, które mogą być celem atakujących. Ich cel jest zawsze taki sam: dostać się do systemu, zdobyć dane i je sprzedać.

Właśnie dlatego posiadanie solidnego zestawu wskazówek dotyczących bezpieczeństwa w chmurze ma teraz większe znaczenie niż kiedykolwiek wcześniej.

Ten blog obejmuje praktyczne rozwiązania, które można wykorzystać w praktyce.

Kluczowe wnioski

- Bezpieczeństwo w chmurze odnosi się do zestawu kontroli, zasad i najlepszych praktyk, które chronią dane cyfrowe, tożsamość i wszystkie inne dane osobowe.

- Model współodpowiedzialności za bezpieczeństwo w chmurze to podstawowa koncepcja, którą należy znać podczas uzyskiwania dostępu do usług w chmurze: firmy chronią swoje usługi, a Ty chronisz swoje dane.

- Użytkownicy muszą szyfrować swoje dane w spoczynku i podczas przesyłania, regularnie tworzyć kopie zapasowe krytycznych plików, ograniczać uprawnienia administratorów i regularnie monitorować swoją aktywność w chmurze.

- Ustawienie uwierzytelniania wieloskładnikowego (MFA) jest najlepszą praktyką bezpieczeństwa w chmurze.

- Wraz z boomem na sztuczną inteligencję konieczne jest, aby firmy i użytkownicy wdrożyli odpowiednie protokoły bezpieczeństwa, które mogą rozpoznawać żądania generowane przez sztuczną inteligencję, które próbują uzyskać nieautoryzowany dostęp do danych w chmurze.

Czym jest bezpieczeństwo w chmurze?

Bezpieczeństwo w chmurze odnosi się do zestawu kontroli, zasad i najlepszych praktyk, które chronią dane cyfrowe, tożsamości i wszystko inne, co przechowujesz w chmurze.

Te mechanizmy kontroli i zasady bezpieczeństwa kontrolują sposób uzyskiwania dostępu do danych w środowiskach chmurowych.

Duże organizacje mają dostęp do wielu środowisk chmurowych, więc bezpieczeństwo w chmurze pomaga zachować spójność zasad, gdy zasoby przemieszczają się między tymi środowiskami w celu wykonania pracy.

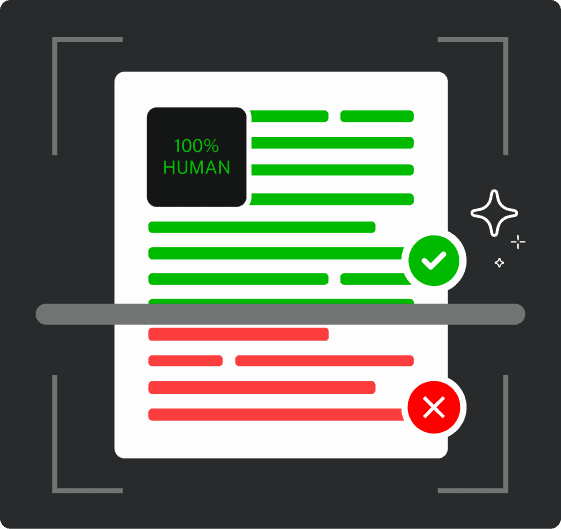

Nigdy więcej nie martw się, że sztuczna inteligencja wykryje twoje teksty. Undetectable AI Może ci pomóc:

- Spraw, by pisanie wspomagane przez sztuczną inteligencję wyglądało podobny do człowieka.

- Obejście wszystkie główne narzędzia do wykrywania AI za pomocą jednego kliknięcia.

- Użycie AI bezpiecznie i pewnie w szkole i pracy.

Pomyśl o tym tak, jakbyś przeprowadzał się przez cały kraj, potrzebujesz niezawodnych narzędzi bezpieczeństwa, które pomogą Ci uchronić się przed nieznanymi zagrożeniami. Podobnie, bezpieczeństwo w chmurze pomaga zapewnić bezpieczeństwo danych w chmurze dzięki zestawowi spójnych i niezawodnych narzędzi i zasad bezpieczeństwa.

The Model współodpowiedzialności w bezpieczeństwie chmury to podstawowa koncepcja, którą należy znać. Każdy dostawca usług w chmurze ma swój własny zestaw strategii i zasad, aby zapewnić bezpieczeństwo swojej infrastruktury.

Z drugiej strony, użytkownik jest odpowiedzialny za to, co działa w chmurze, a zatem musi zarządzać własną konfiguracją i ochroną danych.

Ten współdzielony model może tworzyć dynamiczną powierzchnię ataku. Bezpieczeństwo w chmurze pomaga utrzymać to ryzyko na dystans i pomaga identyfikować zagrożenia, zanim dojrzeją.

Niezrozumienie tego lub poleganie wyłącznie na strategiach bezpieczeństwa dostawcy usług w chmurze może narazić własne dane na ryzyko. Dlatego też obie strony muszą rozumieć swoje obowiązki i role, aby zapobiegać cyberatakom.

O bezpieczeństwie w chmurze można również myśleć jak o zestawie narzędzi, który obejmuje szyfrowanie, uwierzytelnianie wieloskładnikowe (MFA), zapory ogniowe i ochrona środowiska uruchomieniowego. Narzędzia te współpracują ze sobą, aby zapewnić bezpieczeństwo danych w chmurze.

Dlaczego bezpieczeństwo w chmurze ma większe znaczenie w 2026 r.

W 2026 r. coraz więcej firm przechodzi na usługi oparte na chmurze, aby uzyskać wyższe prędkości, elastyczność i możliwość dostępu do danych z dowolnego miejsca na świecie.

Jednak usługi w chmurze również odnotowały znaczny wzrost cyberataków.

W lipcu 2019 roku Capital One ujawnił jeden z największych przypadków naruszenia danych w historii bankowości. Ponad 100 milionów konsumentów w USA i 6 milionów Kanadyjczyków zostało narażonych na ujawnienie swoich informacji, głównie z wniosków o karty kredytowe sięgających 2005 roku.

“Największą kategorią informacji, do których uzyskano dostęp, były informacje o konsumentach i małych firmach w momencie ubiegania się o jeden z naszych produktów kart kredytowych od 2005 r. do początku 2019 r.”, potwierdził piąty co do wielkości wydawca kart kredytowych w USA.

To było złe. Ale powierzchnia ataku w 2026 roku nie wygląda tak jak wtedy.

Dzisiejsze firmy uruchamiają obciążenia w wielu chmurach, stale uruchamiają nowe usługi i zarządzają znacznie większą liczbą tożsamości, niż ich zespoły ds. bezpieczeństwa mogą realistycznie śledzić.

Jedna błędnie skonfigurowana polityka, jeden odsłonięty interfejs API i przekazujesz komuś klucze.

Należy pamiętać, że cyberprzestępcy są profesjonalistami i dobrze znają się na wykorzystywaniu tych luk, zanim jeszcze zdamy sobie sprawę z ich istnienia.

Aby przeanalizować znaczenie bezpieczeństwa w chmurze w 2026 r., przeciętne naruszenie danych może kosztować biznes 4,4 mln dolarów. Dlatego umiejętność obrony przed tymi wybrykami staje się coraz ważniejsza dla zapewnienia sobie środków do życia.

Per Raport Microsoftu dotyczący obrony cyfrowej, Tożsamość jest najbardziej narażonym punktem wejścia dla atakujących. W raporcie odnotowano 600 milionów ataków na tożsamość dziennie. Oznacza to, że osoby atakujące mogą podszywać się pod użytkownika, aby uzyskać dostęp do jego cennych informacji.

Octo Tempest, znany również jako Scattered Spider, UNC3944 lub 0ktapus, jest znany ze swoich wyrafinowanych ataków na tożsamość. Wiadomo nawet, że omijają uwierzytelnianie wieloskładnikowe (MFA) i naśladują legalnych użytkowników.

Dlatego też bezpieczeństwo w chmurze w 2026 roku jest ważniejsze niż kiedykolwiek, aby chronić informacje przed tak wyrafinowanymi i świadomymi cyberprzestępcami, którzy są czujni 24 godziny na dobę, 7 dni w tygodniu, aby włamać się do danych podczas przełączania się między usługami w chmurze.

Poniżej znajduje się kilka ważnych wskazówek dotyczących bezpieczeństwa chmury hybrydowej, aby zapewnić bezpieczeństwo danych 24/7.

Wskazówki dotyczące bezpieczeństwa w chmurze, które wzmocnią twoją obronę

Uwierzytelnianie wieloskładnikowe

MFA zasadniczo dodaje dodatkowy krok podczas logowania się do systemu lub chmury.

Zamiast po prostu wpisywać hasło i logować się, system prosi o zweryfikowanie tożsamości za pomocą czegoś innego, co może być kodem wysłanym na telefon, skanem odcisku palca lub aplikacją uwierzytelniającą.

Więc nawet jeśli ktoś ukradnie twoje hasło, nadal nie będzie mógł wejść bez tej drugiej weryfikacji, a ty szybko zorientujesz się, że ktoś próbuje uzyskać dostęp do twojej chmury.

W 2026 roku brak MFA na kontach w chmurze jest po prostu nieostrożny. Jest to jedna z najprostszych wskazówek dotyczących bezpieczeństwa w chmurze dla firm i blokuje ogromną część prób nieautoryzowanego dostępu, zanim jeszcze się rozpoczną.

Ostrożnie ograniczaj uprawnienia administratorów

Zachowaj ścisłą kontrolę nad tym, komu przekazujesz dane uprawnienia administratora do danych w chmurze. Jeśli jesteś właścicielem firmy, upewnij się, że tylko kilka godnych zaufania osób ma uprawnienia administratora, tylko te, które podejmują decyzje lub obsługują chmurę.

Można również korzystać z dostępu opartego na rolach (RBAC). Oznacza to nadawanie ludziom uprawnień do usług w chmurze w zależności od roli.

Upewnij się również, że dostęp zostanie usunięty, gdy pracownik przestanie pracować w firmie i w razie potrzeby zmień dane logowania.

Regularnie sprawdzaj dostęp

W przypadku większości używanych usług w chmurze istnieje ustawienie, za pomocą którego można uzyskać dostęp do tego, które urządzenia mają dostęp do konta.

Regularnie monitoruj ten dostęp i upewnij się, że żadne nieautoryzowane lub podejrzane urządzenie nie ma dostępu do Twojego konta.

Jeśli natkniesz się na podejrzane urządzenie, natychmiast je wyloguj i zmień hasła do tej usługi w chmurze.

Jeśli jesteś właścicielem firmy, możesz polegać na Undetectable AI AI Humanizer aby pomóc wyjaśnić pracownikom wewnętrzne zasady i strategie bezpieczeństwa w jasny, naturalny i ludzki sposób.

Ochrona wrażliwych danych w chmurze

Jak już wcześniej wspomnieliśmy, dostawcy usług w chmurze mają własną infrastrukturę bezpieczeństwa, aby chronić swoje usługi. Z drugiej strony, dane użytkownika powinny być chroniony przez ciebie.

W związku z tym należy wdrożyć spójne strategie bezpieczeństwa we wszystkich używanych usługach w chmurze.

Oznacza to, że należy przestrzegać poniższych wskazówek.

Szyfrowanie danych w spoczynku

Dane przechowywane na serwerach, w bazach danych i w chmurze powinny być szyfrowane. Oznacza to przekształcenie ich w nieczytelny format, do którego dostęp mogą uzyskać tylko autoryzowani użytkownicy za pomocą kluczy deszyfrujących.

Może to chronić dane w przypadku naruszenia chmury.

Szyfrowanie przesyłanych danych

Gdy dane są przenoszone między serwerami i urządzeniami, mogą być odporne na zagrożenia cybernetyczne. Używaj silnych szyfrów i szyfruj dane za pomocą własnych kluczy podczas przechowywania ich w chmurze.

Dostawcy usług w chmurze, tacy jak AWS, Azure i GCP, oferują narzędzia do szyfrowania. Upewnij się, że włączyłeś i skonfigurowałeś je odpowiednio, aby chronić się przed cyberzagrożeniami.

Regularne tworzenie kopii zapasowych krytycznych plików

Poleganie wyłącznie na usługach w chmurze w zakresie cennych danych osobowych może nie być dobrym pomysłem.

To, co możesz zrobić, to regularnie tworzyć kopie zapasowe krytycznych danych, aby chronić je przed utratą danych, cyberatakami i przypadkowym usunięciem.

Upewnij się, że kopie zapasowe są przechowywane w oddzielnym i bezpiecznym środowisku. Postępuj zgodnie z zasadą 3-2-1: przechowuj trzy kopie danych na dwóch różnych typach nośników, z których jeden jest przechowywany poza siedzibą firmy.

Uważaj na żądania generowane przez sztuczną inteligencję

Ponieważ sztuczna inteligencja ewoluuje z dnia na dzień, należy wdrożyć protokoły bezpieczeństwa, które mogą rozpoznawać fałszywe alarmy w przypadku żądania wygenerowanego przez sztuczną inteligencję, które może próbować uzyskać nieautoryzowany dostęp do danych w chmurze.

Możesz polegać na Detektor AI od Undetectable AI, aby pomóc Ci rozpoznać nietypowe żądania generowane przez sztuczną inteligencję i odrzucić fałszywe alarmy, zapewniając integralność i bezpieczeństwo danych.

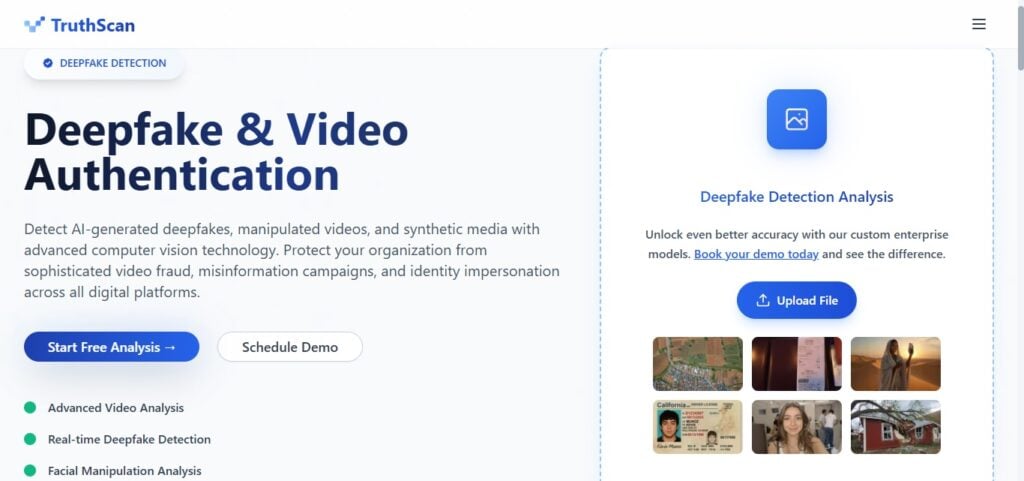

Wykrywanie zagrożeń Deepfake i opartych na sztucznej inteligencji

Coś, co jeszcze kilka lat temu nie znajdowało się na niczyim radarze, a teraz budzi uzasadnione obawy, to deepfake'i wykorzystywane do uzyskiwania dostępu do kont w chmurze.

Ktoś generuje fałszywy klip wideo lub audio, być może używając nagrań, które są już publiczne, i używa go do ominięcia weryfikacji tożsamości.

Niektóre usługi w chmurze wykorzystują uwierzytelnianie głosowe lub wideo i właśnie w tym miejscu robi się niebezpiecznie. Wystarczająco przekonujący deepfake może nakłonić te systemy do przyznania dostępu osobie, która nie jest użytkownikiem.

I nie chodzi tylko o logowanie. Fałszywy dźwięk dyrektora generalnego proszącego dział IT o zresetowanie poświadczeń lub przyznanie dostępu do określonego środowiska. Tego rodzaju socjotechnika ma już miejsce.

Jakość tych podróbek stała się na tyle dobra, że ich ręczne wykrywanie nie jest już realne.

Aby chronić swoje dane w chmurze przed tymi złośliwymi żądaniami, można użyć TruthScan's Wykrywanie fałszerstw i walczyć z manipulacją tożsamością.

Narzędzie analizuje wideo i audio pod kątem oznak generowania przez sztuczną inteligencję, które ludzkie oko lub ucho mogłoby przeoczyć, co pozwala zweryfikować, czy żądanie rzeczywiście pochodzi od osoby, za którą się podaje.

Proaktywne monitorowanie aktywności w chmurze

Konfigurowanie zabezpieczeń i zapominanie o nich to najczęstszy błąd popełniany przez użytkowników kont w chmurze. Dlaczego? Ponieważ rzeczy zmieniają się cały czas.

Nowe urządzenia łączą się, uprawnienia są aktualizowane lub ktoś instaluje integrację innej firmy, nie informując o tym nikogo.

Właśnie dlatego należy włączyć dzienniki aktywności i ścieżki audytu w każdej używanej usłudze w chmurze. Większość dostawców ma to wbudowane, ale często nie jest domyślnie włączone.

Skonfiguruj alerty w czasie rzeczywistym, aby natychmiast wiedzieć, kiedy loguje się nierozpoznane urządzenie lub ktoś próbuje zmienić uprawnienia poza normalnymi godzinami pracy.

I faktycznie przeglądaj te dzienniki zgodnie z harmonogramem. Nie tylko wtedy, gdy coś jest nie tak. Wiele naruszeń pozostaje niewykrytych przez wiele miesięcy, ponieważ nikt nie patrzył na dane, które mogłyby je wcześnie oznaczyć.

Budowanie kultury bezpieczeństwa

Za każdym razem, gdy rejestrujesz się w nowej usłudze w chmurze, najważniejszą rzeczą, którą powinieneś się upewnić, jest to, że ma ona spójne zasady bezpieczeństwa.

Ponadto powinieneś upewnić się, że wdrożyłeś ścisłe zasady bezpieczeństwa również dla swojego konta.

Jeśli jesteś właścicielem firmy, przeprowadzaj regularne sesje uświadamiające i szkoleniowe dla pracowników, podczas których możesz edukować swoich pracowników na temat zagrożeń związanych z bezpieczeństwem w chmurze oraz wskazówek, jak zapewnić bezpieczeństwo danych w chmurze i jakie są najlepsze praktyki w zakresie bezpieczeństwa w chmurze.

Upewnij się, że budujesz kulturę bezpieczeństwa. Upewnij się, że wszyscy przestrzegają protokołów bezpieczeństwa ustalonych dla Twojej firmy. Pomoże to zapewnić bezpieczeństwo danych pracowników.

Poznaj nasz AI Detector i Humanizer w widżecie poniżej!

Przemyślenia końcowe

Bezpieczeństwo chmury w 2026 roku jest integralną częścią korzystania z usług w chmurze. Bez niego użytkownicy mogą utracić dostęp do swoich danych, w tym kont bankowych, informacji o tożsamości osobistej i rejestrów biznesowych, z których wszystkie mają kluczowe znaczenie dla utrzymania.

Strona sztucznej inteligencji takich rzeczy jak Deepfakes, phishing generowany przez sztuczną inteligencję i ataki na syntetyczną tożsamość sprawiają, że jest to jeszcze bardziej pilne.

Posiadanie Narzędzia do wykrywania sztucznej inteligencji w przepływie pracy daje sposób na uchwycenie tego, czego sam ludzki osąd nie może.

Użytkownicy muszą szyfrować swoje dane w spoczynku i podczas przesyłania, regularnie tworzyć kopie zapasowe krytycznych plików, ograniczać uprawnienia administratorów i regularnie monitorować swoją aktywność w chmurze. Ponadto w 2026 r. korzystanie z uwierzytelniania wieloskładnikowego (MFA) jest praktyczną zasadą podczas korzystania z usług w chmurze.

Wdrażając te zasady bezpieczeństwa i odpowiednio konfigurując protokoły bezpieczeństwa w chmurze, użytkownicy i firmy mogą zarówno powstrzymywać cyberataki, jak i nadal efektywnie korzystać z usług w chmurze w bezpiecznym i niezawodnym środowisku.

Dodaj dodatkową warstwę ochrony do przepływu pracy z zawartością dzięki Niewykrywalna sztuczna inteligencja’zaawansowane narzędzia do wykrywania.