La plupart de nos activités en ligne reposent aujourd'hui sur des services en nuage. Vos courriels, le stockage de vos fichiers et même le chatbot à qui vous avez posé une question il y a cinq minutes. Tout cela repose sur l'infrastructure en nuage de quelqu'un. AWS, Azure, GCP, etc.

Pour les entreprises, le changement a été encore plus agressif. Les entreprises branchent de nouveaux outils SaaS, passent d'un fournisseur à l'autre et s'adaptent rapidement.

Mais le problème est que chaque fois que vous ajoutez un nouveau service ou que vous passez d'une plateforme à l'autre, vous créez des lacunes.

- Différentes autorisations

- Différentes configurations d'identité

- Et même des politiques de sécurité différentes

Il est donc normal que les équipes de sécurité ne puissent pas toujours suivre.

Et le pire, c'est que les attaquants le savent très bien. Ils analysent les environnements en nuage et recherchent exactement ce type de points faibles ou, dans le jargon du nuage, de “vulnérabilités”.

Une API mal configurée, des informations d'identification périmées et une politique d'accès que personne n'a revue depuis des mois sont autant de vulnérabilités que les attaquants peuvent cibler. Leur objectif est toujours le même : entrer, s'emparer des données, les vendre.

C'est pourquoi il est plus important que jamais d'avoir dans sa poche un ensemble solide de conseils en matière de sécurité informatique.

Ce blog traite de celles qui sont pratiques et que vous pouvez mettre en œuvre.

Principaux enseignements

- La sécurité de l'informatique en nuage désigne l'ensemble des contrôles, des politiques et des meilleures pratiques qui protègent les données numériques, les identités et toutes les autres informations personnelles.

- Le modèle de responsabilité partagée dans la sécurité de l'informatique dématérialisée est un concept fondamental à connaître lors de l'accès aux services dématérialisés : les entreprises protègent leurs services, vous protégez vos données.

- Les utilisateurs doivent chiffrer leurs données au repos et en transit, sauvegarder régulièrement les fichiers critiques, limiter les privilèges des administrateurs et surveiller régulièrement leur activité dans le nuage.

- La mise en place d'une authentification multifactorielle (MFA) est la meilleure pratique en matière de sécurité dans le nuage.

- Avec l'essor de l'IA, il est impératif que les entreprises et les utilisateurs mettent en œuvre des protocoles de sécurité appropriés capables de reconnaître les demandes générées par l'IA qui tentent d'accéder sans autorisation aux données du cloud.

Qu'est-ce que la sécurité de l'informatique dématérialisée ?

La sécurité dans le nuage désigne l'ensemble des contrôles, des politiques et des meilleures pratiques qui protègent les données numériques, les identités et tout ce que vous stockez dans le nuage.

Ces contrôles et politiques de sécurité déterminent la manière dont vous pouvez accéder aux données dans les environnements en nuage.

Les grandes entreprises ont accès à de multiples environnements en nuage, de sorte que la sécurité en nuage permet de maintenir des politiques cohérentes lorsque les ressources se déplacent entre ces environnements en nuage pour effectuer le travail.

Ne vous inquiétez plus jamais de la détection de vos messages par l'IA. Undetectable AI peut vous aider :

- Faites apparaître votre écriture assistée par l'IA à l'image de l'homme.

- By-pass tous les principaux outils de détection de l'IA en un seul clic.

- Utilisation AI en toute sécurité et en toute confiance à l'école et au travail.

Si vous déménagez à l'autre bout du pays, vous avez besoin d'outils de sécurité fiables pour vous protéger des menaces inconnues. De la même manière, la sécurité dans les nuages permet de préserver la sécurité de vos données dans les nuages grâce à un ensemble d'outils et de politiques de sécurité cohérents et fiables.

Le modèle de responsabilité partagée dans la sécurité des nuages est un concept fondamental à connaître. Chaque fournisseur de services en nuage dispose de son propre ensemble de stratégies et de politiques pour assurer la sécurité de son infrastructure.

En revanche, vous êtes responsable de ce qui est exécuté dans le nuage, et vous devez donc gérer votre propre configuration et la protection de vos données.

Ce modèle partagé peut créer une surface d'attaque dynamique. La sécurité dans le nuage permet d'écarter ce risque et d'identifier les menaces avant qu'elles ne se développent.

Si vous ne comprenez pas cela ou si vous vous fiez uniquement aux stratégies de sécurité du prestataire de services en nuage, vous risquez de mettre en péril vos propres données. Les deux parties doivent donc comprendre leurs responsabilités et leurs rôles pour prévenir les cyberattaques.

Vous pouvez également considérer la sécurité de l'informatique en nuage comme une boîte à outils comprenant le cryptage, l'authentification multifactorielle (AMF), Ces outils fonctionnent ensemble pour assurer la sécurité de vos données dans l'informatique dématérialisée. Ces outils collaborent pour assurer la sécurité de vos données dans le nuage.

Pourquoi la sécurité de l'informatique dématérialisée sera plus importante en 2026

En 2026, de plus en plus d'entreprises optent pour des services basés sur l'informatique en nuage pour des raisons de vitesse, de flexibilité et de possibilité d'accès aux données depuis n'importe où dans le monde.

Cependant, les services en nuage ont également connu une augmentation significative des cyberattaques.

En juillet 2019, Capital One a révélé l'une des plus grandes violations de données de l'histoire bancaire. Plus de 100 millions de consommateurs américains et 6 millions de Canadiens ont vu leurs informations exposées, principalement à partir de demandes de cartes de crédit remontant à 2005.

“La plus grande catégorie d'informations consultées était celle des informations sur les consommateurs et les petites entreprises au moment où ils ont demandé l'un de nos produits de carte de crédit entre 2005 et début 2019”, a confirmé le cinquième plus grand émetteur de cartes de crédit aux États-Unis.

C'était grave. Mais la surface d'attaque en 2026 ne ressemble en rien à ce qu'elle était à l'époque.

Aujourd'hui, les entreprises exécutent des charges de travail dans plusieurs nuages, créent constamment de nouveaux services et gèrent beaucoup plus d'identités que ce que leurs équipes de sécurité peuvent suivre de manière réaliste.

Une politique mal configurée, une API exposée, et vous donnez les clés à quelqu'un.

N'oubliez pas que les cybercriminels sont des professionnels et qu'ils savent exploiter ces vulnérabilités avant même que nous ne nous rendions compte de leur existence.

Pour analyser le poids de l'importance de la sécurité dans les nuages en 2026, une violation moyenne des données peut coûter un million d'euros. entreprise 4,4 millions de dollars. C'est pourquoi il est de plus en plus important d'être en mesure de se défendre contre ces agissements pour assurer sa subsistance.

Par Rapport de Microsoft sur la défense numérique, L'identité est le point d'entrée le plus vulnérable pour les attaquants. Le rapport fait état de 600 millions d'attaques d'identité par jour. Cela signifie que les acteurs de la menace peuvent se faire passer pour vous afin d'accéder à vos précieuses informations.

Octo Tempest, également connu sous le nom de Scattered Spider, UNC3944 ou 0ktapus, est reconnu pour ses attaques d'identité sophistiquées. Ils sont même connus pour contourner l'authentification multifactorielle (MFA) et imiter des utilisateurs légitimes.

Ainsi, la sécurité du cloud en 2026 est plus importante que jamais pour protéger vos informations contre des cybercriminels aussi sophistiqués et informés qui sont en alerte 24 heures sur 24 et 7 jours sur 7 pour pirater vos données lorsque vous passez d'un service de cloud à l'autre.

Voici quelques conseils importants sur la sécurité des nuages hybrides afin de préserver la sécurité de vos données 24 heures sur 24 et 7 jours sur 7.

Conseils de sécurité pour l'informatique dématérialisée qui renforcent vos défenses

Utiliser l'authentification multifactorielle

L'AMF ajoute une étape supplémentaire lorsque vous vous connectez à votre système ou à votre nuage.

Au lieu de saisir votre mot de passe et de vous connecter, le système vous demande de vérifier votre identité à l'aide d'un code envoyé à votre téléphone, d'une empreinte digitale ou d'une application d'authentification.

Ainsi, même si quelqu'un vole votre mot de passe, il ne pourra pas entrer sans cette deuxième vérification, et vous comprendrez rapidement que quelqu'un essaie d'accéder à votre nuage.

En 2026, ne pas avoir de MFA sur vos comptes cloud est tout simplement négligent. Il s'agit de l'un des conseils de sécurité les plus simples pour les entreprises, qui permet de bloquer une grande partie des tentatives d'accès non autorisé avant même qu'elles ne commencent.

Limiter soigneusement les privilèges des administrateurs

Contrôlez strictement les personnes à qui vous donnez de l'argent privilèges d'administrateur pour vos données en nuage. Si vous êtes propriétaire d'une entreprise, veillez à ce que seules quelques personnes de confiance aient des privilèges d'administrateur, c'est-à-dire uniquement les personnes qui prennent des décisions ou qui gèrent vos données en nuage.

Vous pouvez également utiliser l'accès basé sur les rôles (RBAC). Il s'agit d'accorder aux personnes des autorisations spécifiques en fonction de leur rôle pour les services en nuage.

Veillez également à supprimer l'accès lorsqu'un employé cesse de travailler dans l'entreprise et à modifier les identifiants de connexion si nécessaire.

Révision régulière de l'accès

Pour la plupart des services en nuage que vous utilisez, il existe un paramètre qui vous permet de déterminer quels appareils ont accès à votre compte.

Contrôlez régulièrement cet accès et assurez-vous qu'aucun dispositif non autorisé ou suspect n'a accès à votre compte.

Si vous découvrez un appareil suspect, déconnectez-le immédiatement et changez vos mots de passe pour ce service en nuage.

Si vous êtes propriétaire d'une entreprise, vous pouvez compter sur l'expertise d'Undetectable AI. AI Humanizer pour expliquer de manière claire, naturelle et humaine les politiques et stratégies de sécurité interne de vos employés.

Protéger les données sensibles dans l'informatique dématérialisée

Comme nous l'avons vu précédemment, les fournisseurs de services en nuage disposent de leur propre infrastructure de sécurité pour protéger leurs services. Vos données, en revanche, doivent être protégé par vous.

Vous devez donc mettre en œuvre des stratégies de sécurité cohérentes pour tous les services en nuage que vous utilisez.

Il convient donc de suivre les conseils suivants.

Cryptage des données au repos

Lorsque vos données sont stockées sur des serveurs, des bases de données et des systèmes de stockage en nuage, elles doivent être cryptées. Cela signifie qu'elles sont converties dans un format illisible auquel seuls les utilisateurs autorisés peuvent accéder à l'aide de clés de décryptage.

Cela permet de protéger vos données en cas de violation du nuage.

Cryptage des données en transit

Lorsque vos données circulent entre les serveurs et les appareils, elles peuvent être à l'abri des cybermenaces. Utilisez des algorithmes de chiffrement puissants et cryptez vos données avec vos propres clés lorsque vous les stockez dans le nuage.

Les fournisseurs de services en nuage tels que AWS, Azure et GCP proposent des outils de chiffrement. Veillez à les activer et à les configurer de manière appropriée pour vous prémunir contre les cybermenaces.

Sauvegarder régulièrement les fichiers essentiels

Il n'est peut-être pas judicieux de se fier uniquement aux services en nuage pour conserver ses précieuses informations personnelles.

Ce que vous pouvez faire, c'est sauvegarder régulièrement vos données critiques pour les protéger contre la perte de données, les cyberattaques et les suppressions accidentelles.

Veillez à stocker vos sauvegardes dans un environnement séparé et sécurisé. Suivez la règle du 3-2-1 : conservez trois copies de vos données sur deux types de supports différents, dont l'une est stockée hors site.

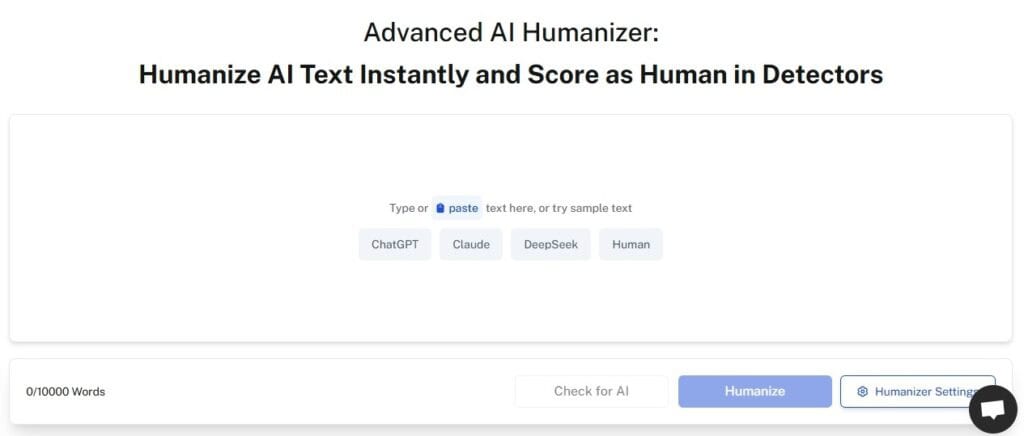

Attention aux demandes générées par l'IA

L'IA évoluant de jour en jour, vous devez mettre en œuvre des protocoles de sécurité capables de reconnaître les faux positifs lorsqu'une requête générée par l'IA tente d'obtenir un accès non autorisé à vos données en nuage.

Vous pouvez compter sur Détecteur d'IA d'Undetectable AI pour vous aider à reconnaître les demandes inhabituelles générées par l'IA et à éliminer les faux positifs, en garantissant l'intégrité et la sécurité des données.

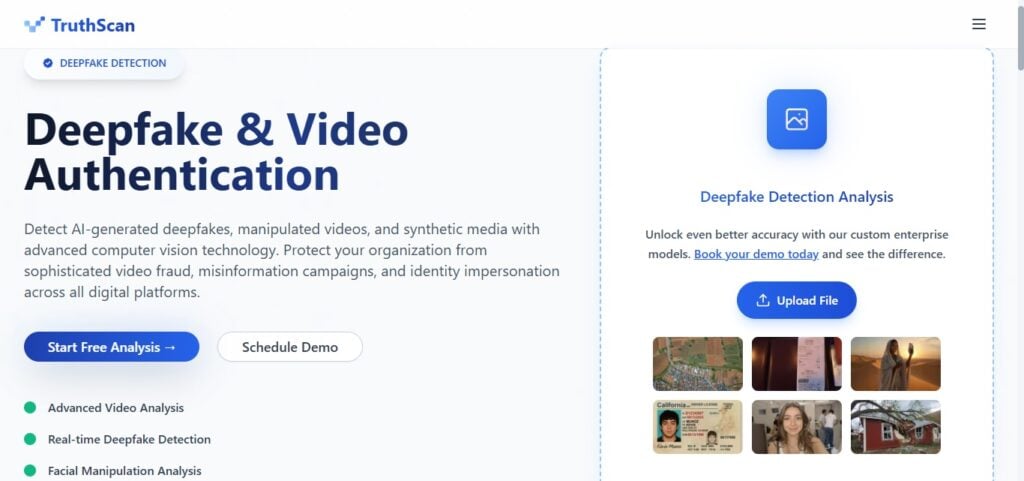

Détection de Deepfake et de menaces basées sur l'IA

Il y a quelques années, personne ne s'en préoccupait vraiment, mais aujourd'hui les "deepfakes" utilisés pour accéder aux comptes "cloud" sont devenus une préoccupation légitime.

Quelqu'un crée une fausse vidéo ou un faux clip audio de vous, peut-être à partir d'images déjà publiques, et l'utilise pour contourner la vérification d'identité.

Certains services en nuage utilisent l'authentification vocale ou vidéo, et c'est précisément là que cela devient dangereux. Un deepfake suffisamment convaincant peut inciter ces systèmes à accorder l'accès à une personne qui n'est pas vous.

Et il ne s'agit pas seulement de se connecter. Faux enregistrement d'un PDG demandant aux services informatiques de réinitialiser les identifiants ou d'accorder l'accès à un environnement spécifique. Ce type d'ingénierie sociale existe déjà.

La qualité de ces contrefaçons est devenue suffisamment bonne pour qu'il ne soit plus réaliste de les repérer manuellement.

Pour protéger vos données en nuage contre ces requêtes malveillantes, vous pouvez utiliser le logiciel TruthScan Détection de fausses informations (Deepfake) et lutter contre la manipulation d'identité.

L'outil analyse la vidéo et l'audio pour y déceler des signes de génération d'IA qui échapperaient à l'œil ou à l'oreille humaine, ce qui vous permet de vérifier si une demande émane bien de la personne qu'elle prétend être.

Surveillance proactive de l'activité de l'informatique en nuage

Configurer votre sécurité et l'oublier est l'erreur la plus fréquente que les gens commettent avec les comptes cloud. Pourquoi ? Parce que les choses changent tout le temps.

De nouveaux appareils se connectent, les autorisations sont mises à jour ou quelqu'un installe une intégration tierce sans le dire à personne.

C'est pourquoi vous devez activer les journaux d'activité et les pistes d'audit sur chaque service en nuage que vous utilisez. La plupart des fournisseurs intègrent cette fonction, mais elle n'est souvent pas activée par défaut.

Configurez des alertes en temps réel, afin de savoir immédiatement si un appareil non reconnu se connecte ou si quelqu'un tente de modifier les autorisations en dehors des heures normales.

Examinez ces journaux à intervalles réguliers. Pas seulement lorsque quelque chose semble anormal. De nombreuses violations ne sont pas détectées pendant des mois parce que personne n'a examiné les données qui auraient permis de les repérer rapidement.

Construire une culture de la sécurité

Lorsque vous vous inscrivez à un nouveau service de cloud computing, vous devez avant tout vous assurer qu'il dispose de politiques de sécurité cohérentes.

En outre, vous devez vous assurer que vous avez mis en place des politiques de sécurité strictes pour votre compte.

Si vous êtes propriétaire d'une entreprise, organisez régulièrement des séances de sensibilisation et de formation de vos employés, au cours desquelles vous les informerez des risques liés à la sécurité de l'informatique en nuage, des conseils pour assurer la sécurité de leurs données en nuage et des meilleures pratiques en matière de sécurité de l'informatique en nuage.

Veillez à instaurer une culture de la sécurité. Veillez à ce que tout le monde respecte les protocoles de sécurité que vous avez définis pour votre entreprise. Cela vous aidera à préserver la sécurité des données des employés.

Découvrez notre détecteur d'IA et notre humanisateur dans le widget ci-dessous !

Réflexions finales

La sécurité du cloud en 2026 fait partie intégrante de l'utilisation des services cloud. Sans elle, les utilisateurs peuvent perdre l'accès à leurs données, notamment à leurs comptes bancaires, à leurs informations d'identité personnelle et à leurs documents commerciaux, qui sont tous essentiels à leur subsistance.

L'aspect IA des choses telles que les Deepfakes, le phishing généré par l'IA et les attaques par identité synthétique, rend cette question encore plus urgente.

Avoir Outils de détection de l'IA dans votre flux de travail vous permet de saisir ce que le jugement humain seul ne peut pas faire.

Les utilisateurs doivent chiffrer leurs données au repos et en transit, sauvegarder régulièrement les fichiers critiques, limiter les privilèges des administrateurs et surveiller régulièrement leur activité dans le nuage. En outre, l'authentification multifactorielle (MFA) est une règle de base en 2026 pour l'utilisation des services en nuage.

En mettant en œuvre ces politiques de sécurité et en configurant les protocoles de sécurité de l'informatique en nuage de manière appropriée, les utilisateurs et les entreprises peuvent à la fois tenir les cyberattaques à distance et continuer à utiliser efficacement les services de l'informatique en nuage dans un environnement sûr et fiable.

Ajoutez une couche de protection supplémentaire à votre flux de contenu avec IA indétectable’Les outils de détection avancés de la Commission européenne.